Развитие облачных технологий, дешевизна, быстрота развертывания и настройки привели к их большой популярности. Однако здесь существует немало «подводных камней», которые делают перенос данных в облака слишком сложным либо вообще неосуществимым. Основная проблема кроется в безопасности данных, вернее, несоответствия политике информационной безопасности предприятия и поставщиков облачных услуг.

Стоит понимать, что перенос данных и приложений в облака с устоявшийся политикой безопасности приводит к головной боли поставщиков облачных услуг, которые просто не готовы и часто физически не могут обеспечить в полной мере мониторинг новой инфраструктуры. Как показывает практика, безопасность самого облака провайдеры обеспечивают в достаточной мере, а вот мониторинг ИБ на платформах SaaS-платформах вызывает многочисленные замечания.

По статистике, среднее предприятие использует до 120 облачных сервисов. В минимальном наборе это почта, файловые хранилища, телефония, а в максимальном – все данные, службы и приложения. На рабочих местах пользователей находится только голый компьютер с операционной системой и канал доступа к сети с коммуникационным оборудованием.

Однако, перейти в облако — не просто “давайте перенесем наши сервера в облачную среду». Это означает перенести все бизнес-процессы, подстроиться к новым ограничениям, освоить новое ПО, перенастроить правила и политику ИБ.

В большинстве случаев в облачных средах возникают следующие проблемы безопасности, на которые служба ИБ не успевает среагировать:

- Полное отсутствие логов безопасности. Часто встречается у небольших, только начинающих свой бизнес компаний. Однако они быстро реагируют на требования заказчика и часто оперативно дополняют свои продукты.

- Специалисты ИБ не имеют доступа к логам. Тут однозначно необходимо обращаться к облачному провайдеру, однако он как может предоставить доступ, так и отказать в нем.

- Недостаточная детализация всех событий. Вы можете видеть все изменения на вашем сайте или логи удаленных подключений, однако отсутствие возможности анализа сетевого трафика приведет к высокой вероятности взлома вашей инфраструктуры.

- Сами логи присутствуют и доступны, однако существуют проблемы их постоянного мониторинга, что приводит только к эпизодической проверке состояния безопасности системы. Невозможность выгрузки логов в текстовом виде либо формате CSV напрочь отбивает желание проводить их мониторинг у службы ИБ.

Поэтому без специализированных сервисов и программных решений тут не обойтись. Вполне разумным по функциональности, надежности и стоимости является использование решения Cisco Stealthwatch Cloud.

Выявляем проблемы ИБ с Cisco Stealthwatch Cloud

Cisco Stealthwatch Cloud – система мониторинга ИБ, которая способна обнаружить и автоматически заблокировать как известные угрозы, так и проактивные. Ее работа основана на анализе действий всех компонентов облачной среды, выделяя необычное поведение пользователя или программы. Затем, в зависимости от настроек, она либо блокирует необычный объект, либо посылает сигнал администратору системы.

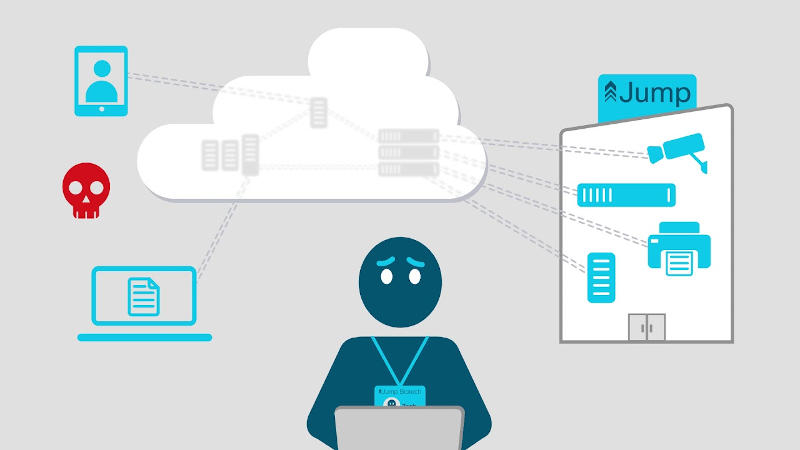

Фактически, Cisco Stealthwatch Cloud воссоздает программную модель всех ваших облачных ресурсов, в которую входят не только сервера и пользователи, но и группы безопасности и доступа. В процессе моделирования определяется нормальное поведение элементов каждой из этих групп, включая как мобильное устройство, так и почтовый шлюз либо удаленный терминал. Помимо известных угроз в зону риска попадает нетипичное поведение любого элемента, например, попытка входа с зарегистрированного терминала в другой временной зоне или стране, большой поток данных, DDOS-атаки и пр.

Такой подход позволяет обнаружить даже неявные и изощренные попытки доступа в вашу инфраструктуру. Например, легко определяются:

- использование бэкдора в работающем приложении;

- внедрение стороннего ПО либо устройства;

- превышение прав доступа пользователем;

- обнаружение ошибок конфигурации, которая привела к возможности; несанкционированного удаленного доступа;

- избыточный сетевой трафик и утечка данных;

- наличие в системе вредоносной программы.

Каждое обнаруженное событие Cisco Stealthwatch Cloud может блокировать сразу либо передавать его на рассмотрение специалистам, создавая тикет в Cisco Spark либо стороннем пакете анализа инцидентов.

Если сравнивать стоимость и возможности Cisco Stealthwatch Cloud с лидерами рынка AWS, Azure или GCP, то перевес явно не на стороне последних. Для достижения достаточной детализации логов в Azure необходимо приобретать продвинутую лицензию, которая стоит немалых денег. А если вы используете несколько облаков – приобретать придется несколько лицензий, поэтому выгода решения Cisco налицо.

Вы можете использовать любое количество публичных, частных либо гибридных облаков и создать единую систему информационной безопасности. Полученные данные можно передать как во встроенную Stealthwatch Cloud, так и внешнюю систему анализа (SIEM).